Führende

Data Loss Prevention (DLP) Lösung

Aufgeführt im Gartner Magic Quadrant als Enterprise DLP

- Einfache Einrichtung - Inbetriebnahme in nur 30 Minuten

- #1 plattformübergreifender Schutz; mit macOS, Windows und Linux

- Compliance Management für DSGVO, IT Sicherheitsgesetz, TISAX & mehr

Award-winning enterprise DLP, recognized as a premier solution in Gartner's Enterprise DLP Magic Quadrant

See all awards & certifications

5

Fortgeschrittene DLP für Windows, macOS und Linux

Endpoint Protector bietet plattformübergreifende Datenverlust-Prävention in neuer Dimension. Schützen Sie Daten gegen Verlust und Diebstahl an allen Endpunkten des Unternehmens.

Kunden die uns vertrauen

1

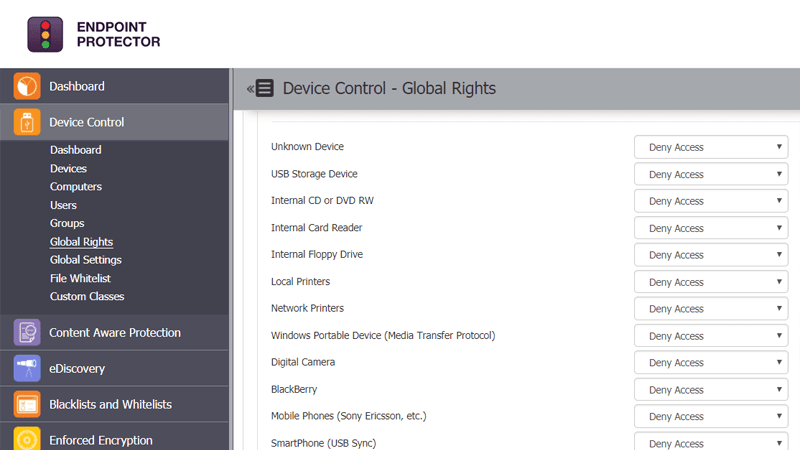

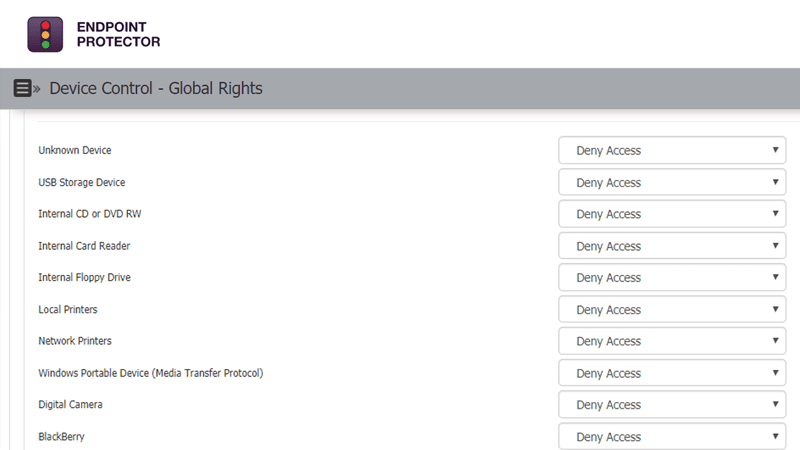

Lückenlose Steuerung von tragbaren Speichergeräten und Peripherie-Geräten

Kontrollieren und berechtigen Sie Wechseldatenträger und Ports im Bereich Endpoint-Verwaltung und erstellen Sie Richtlinien für Benutzer, Computer und Gruppen.

Module

Content Aware Protection

Bewegungsdaten scannen

Überwachen, steuern und blockieren Sie Dateiübertragungen. Detaillierte Kontrolle durch inhaltliche und kontextuelle Prüfung.

eDiscovery

Ruhende Daten scannen

Erkennen, verschlüsseln und löschen Sie sensible Daten. Detaillierte Inhalts- und Kontextinspektion durch manuelle oder automatische Scans.

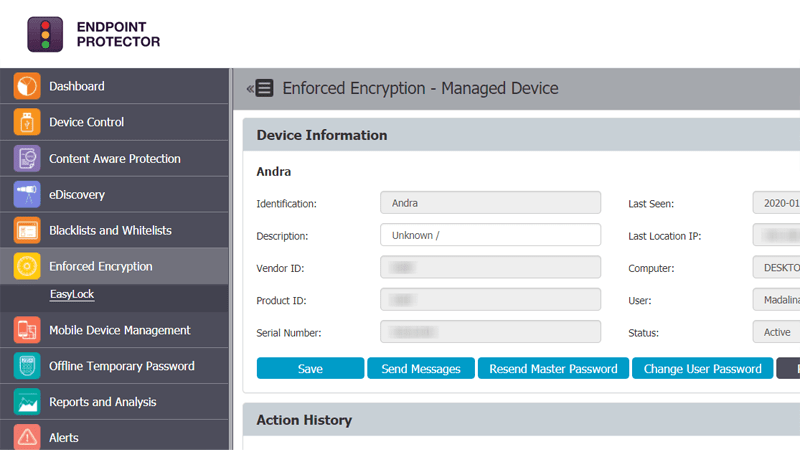

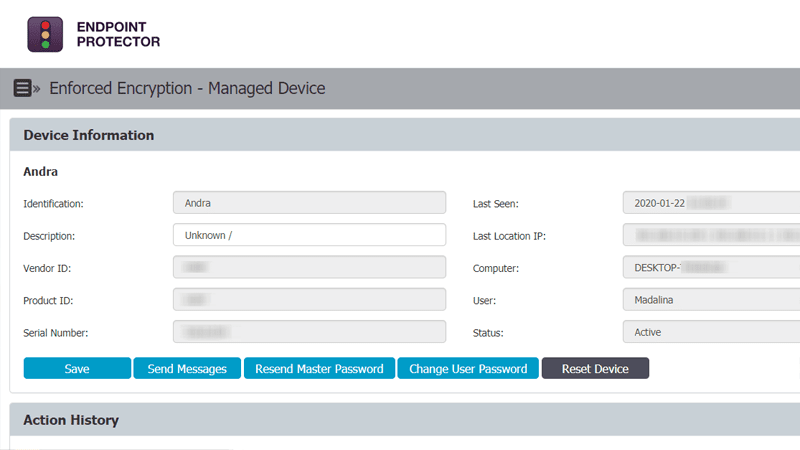

Device Control

USB- und Peripherie-Ports kontrollieren

Sperren, überwachen und verwalten Sie Geräte. Granulare Kontrolle basierend auf Hersteller-ID, Produkt-ID, Seriennummer und anderer Kritieren.

Mobile Device Management

Enterprise Mobility Management

Sichern, lokalisieren und verwalten Sie mobile Geräte. Pushen Sie Apps und Netzwerkeinstellungen oder löschen Sie Daten via remote.

2

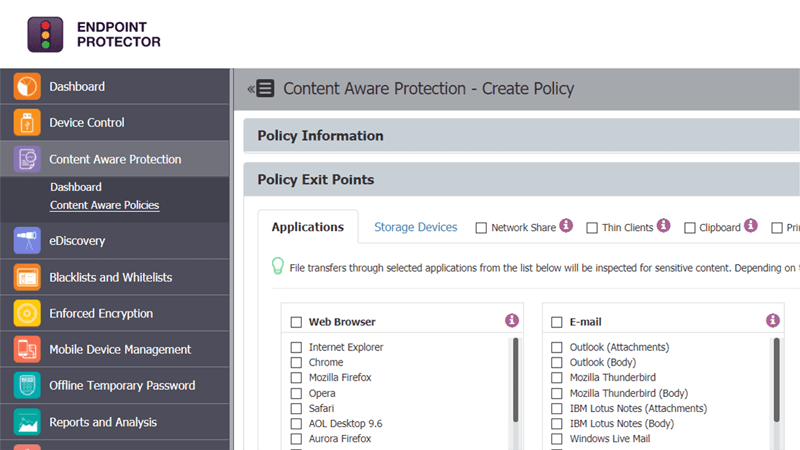

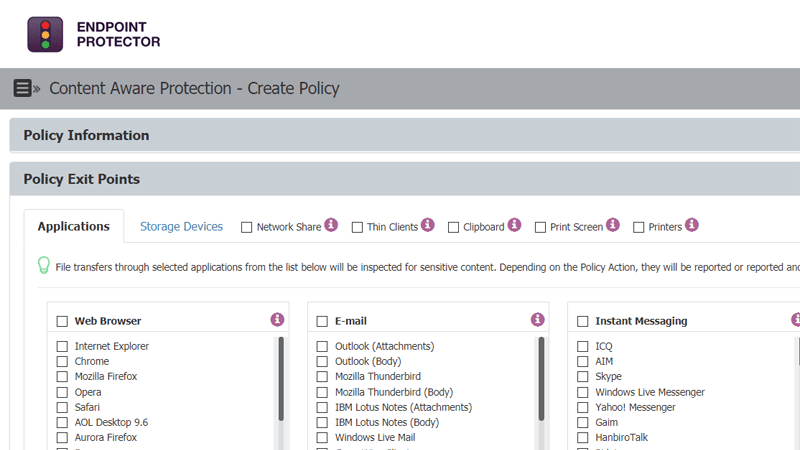

Überwachen von Datenübertragungen über verschiedenste Anwendungen

Stoppen Sie den Datenverlust durch gängige Anwendungen wie E-Mails, Web Browser und andere Online-Applikationen über die Registerkarte Content Aware Protection.

3

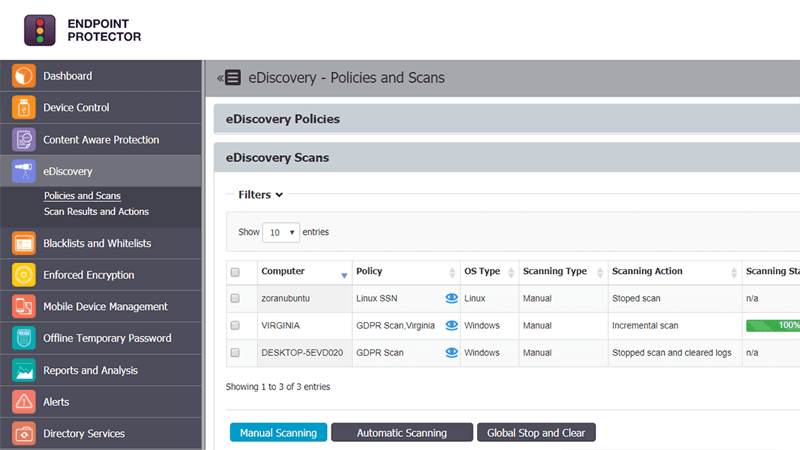

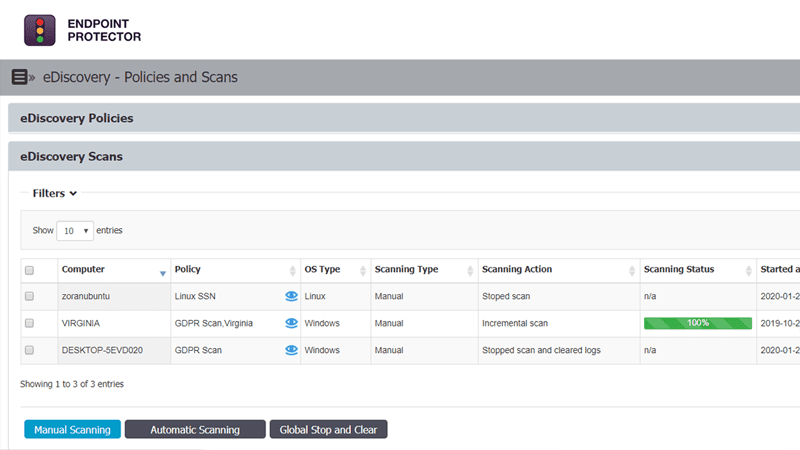

Plattformübergreifendes eDiscovery

Erstellen Sie Richtlinien, um Daten zu überprüfen, die sich auf geschützten Windows-, macOS- und Linux-Computern befinden. Spüren Sie sensible Dateien - data at rest - auf und verschlüsseln oder löschen Sie diese.